표적이 된 인터파크 직원은 지난 5월 동생이 본인의 개인용 웹메일 계정으로 보내온 이메일을 회사 PC에서 확인했다. 평소 자주 이메일을 주고받던 사이라 의심하지 않았다. 공격자는 `우리가족.abcd.scr`이라는 화면보호기 파일에 악성코드를 숨겼다.

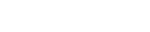

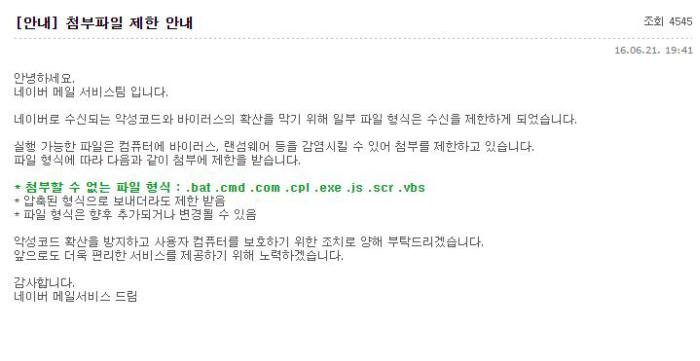

직원이 메일 확인에 사용한 것으로 알려진 개인용 웹메일 서비스는 네이버 메일이다. 네이버는 올해 6월부터 메일로 수신되는 악성코드와 바이러스 확산을 막기 위해 .scr을 포함한 일부 파일 형식(.bat .cmd .com .cpl .exe .js .vbs) 첨부 메일 수신을 제한하기 시작했다. 사건이 공개된 지난달에는 이들 파일 형식이 보내는 메일에도 첨부되지 않도록 제한 조치를 추가했다.

인터파크 해킹은 5월에 발생해 수신 제한 조치로 보호받지 못했다. 현재 화면보호기 파일과 같은 확장자를 가진 파일이 첨부된 메일은 네이버 계정 메일함에 들어오지 않고 반송된다.

APT 공격과 랜섬웨어 등 사이버 위협 상당수는 이메일로 유입된다. 지난해부터 이메일로 유포되는 각종 랜섬웨어가 기승을 부리며 주요 웹메일 서비스 등에서는 위험도가 높은 파일 형식은 송수신을 제한한다.

자체 도메인을 사용하는 기업 메일 환경도 보안성 개선이 필요하다. 메일보안 솔루션 등을 도입이 미비한 기업 환경은 기본적 보안 조치가 적용된 웹메일보다도 취약할 수 있다. 신·변종 랜섬웨어와 표적형 APT, 스캠 등 방어체계 우회를 위한 공격이 이어져 지속적인 보안 강화가 필요하다.

박정은기자 jepark@etnews.com

저작권자 © PRESS9 무단전재 및 재배포 금지