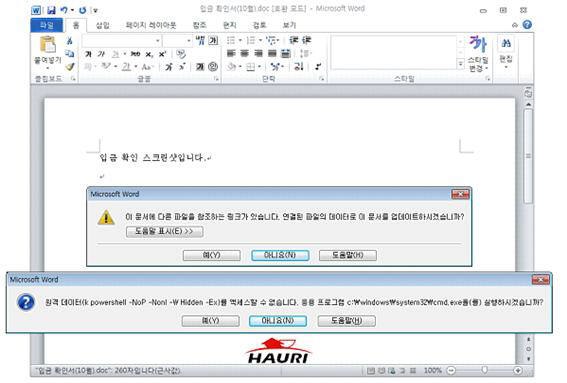

표적 공격에 사용된 악성 워드문서는 이메일을 통해 유포됐다. '연구용역', '부품구매' 관련 내용이 담겼다. 수신자가 해당 문서를 실행하면 DDE 취약점이 발생한다. DDE 취약점은 두 번 메시지 창을 띄우며 사용자가 확인 버튼을 누르면 악성 파워쉘 스크립트가 동작하도록 설계됐다.

동작한 악성 파워쉘 스크립트는 국내 소재 인재서비스 전문기업 홈페이지에서 추가 악성코드를 받아와 실행한다. 이는 기존 한글문서 취약점을 통해 유포되는 악성코드와 동일한 기능을 포함한다. 하우리는 동일한 제작자 소행으로 추정된다고 밝혔다.

DDE는 윈도우 응용 프로그램 간에 동일한 데이터를 공유하도록 허용하는 여러 방법 중 하나다. 마이크로소프트(MS) 엑셀과 워드, 비주얼 베이직을 비롯한 여러 응용프로그램에서 사용한다.

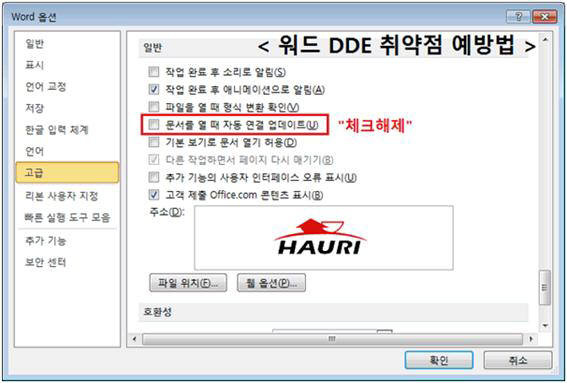

워드 DDE 취약점 피해를 막기 위해서는 워드 프로그램에서 '파일→옵션→고급→일반→문서를 열 때 자동 연결 업데이트' 항목 체크를 해제하면 된다.

하우리 CERT실은 “워드 DDE 취약점은 이미 해외에서 랜섬웨어를 비롯한 여러 악성코드 유포에 사용하지만 이번에 발견된 워드문서는 국내 표적 공격에 사용된 첫 사례”라며 “DDE는 기존 오피스 매크로 방식에 비해 제작이 쉽고, 일반인에게 알려지지 않았다. 앞으로 공격자가 워드문서 DDE 취약점을 많이 사용할 것으로 예상돼 사용자 각별한 주의가 필요하다”고 말했다.

[전자신문 CIOBIZ] 변상근기자 sgbyun@etnews.com

저작권자 © PRESS9 무단전재 및 재배포 금지